O crescimento dos jogos online deu origem a um vasto ecossistema digital que processa volumes massivos de dados sensíveis, incluindo métricas financeiras, dados comportamentais e Informações de Identificação Pessoal (PII). Neste cenário, o compromisso com a proteção de dados e a privacidade não é uma característica opcional, mas um requisito fundamental e indispensável para a legitimidade operacional.

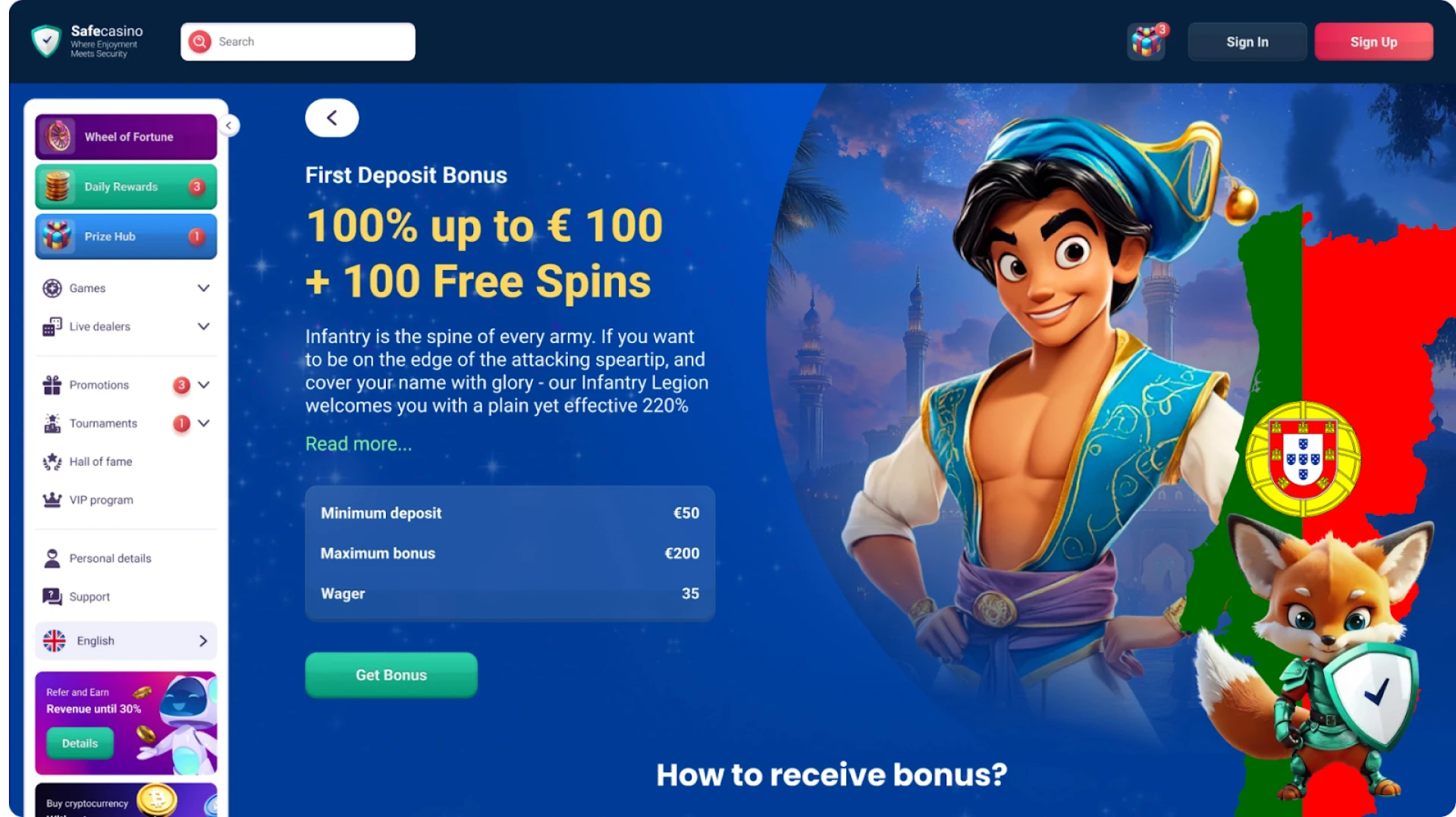

Para sistematizar o conhecimento sobre a conformidade regulatória neste setor, os líderes da indústria recorrem frequentemente a normas e padrões fornecidos por plataformas como o safecasinopt.com. Este documento apresenta uma análise rigorosa dos requisitos de segurança e dos protocolos essenciais de proteção de dados no contexto do entretenimento interativo online.

O Espectro da Vulnerabilidade de Dados no Gaming

As plataformas de jogos online são alvos atrativos para ciberameaças devido à amplitude e profundidade dos dados geridos. Os utilizadores devem estar plenamente conscientes dos tipos de dados que se encontram em risco:

- Identificadores Diretos: Nomes, apelidos, moradas, endereços de e-mail e datas de nascimento utilizados para o registo e verificação de conta.

- Informações Financeiras: Dados encriptados de cartões de pagamento, informações de contas bancárias ou detalhes de carteiras digitais (e-wallets).

- Dados Comportamentais: Registos de jogabilidade (logs), históricos de chat, hábitos de consumo e dados demográficos derivados da análise do tempo de jogo.

- Dados de Autenticação: Nomes de utilizador e palavras-passe, que são frequentemente reutilizados pelos jogadores em outros serviços menos seguros.

Responsabilidade da Plataforma: Segurança e Conformidade

A obrigação de garantir um ambiente seguro recai, primordialmente, sobre o operador da plataforma, o que exige a adesão a normas internacionais de segurança e quadros regulatórios rigorosos.

- Padrões de Encriptação Obrigatórios: Todos os dados, tanto em trânsito (durante a transmissão) como em repouso (armazenados nos servidores), devem ser protegidos com protocolos criptográficos de última geração, nomeadamente o TLS 1.3 para comunicações e o AES-256 para o armazenamento de dados.

- Auditorias Independentes Regulares: As plataformas devem submeter-se rotineiramente a auditorias de segurança de terceiros (ex: conformidade com a norma ISO 27001) e a testes de intrusão (pentests) para identificar e mitigar vulnerabilidades de forma proativa.

- Princípio da Minimização de Dados: Estrita observância da recolha exclusiva de dados absolutamente necessários para a prestação do serviço e cumprimento de obrigações legais. Todos os dados recolhidos devem ter um período de retenção definido, após o qual devem ser sistematicamente eliminados.

- Políticas de Privacidade Transparentes: As plataformas devem publicar políticas de privacidade claras e acessíveis, detalhando:

- Quais os dados PII recolhidos e qual a base jurídica específica.

- Como os dados são processados, armazenados e protegidos.

- A identidade de quaisquer entidades terceiras com as quais os dados possam ser partilhados.

- Mecanismos explícitos para que os utilizadores exerçam os seus direitos (ex: direito de acesso, retificação ou eliminação/esquecimento).

Deveres do Utilizador na Proteção de Dados Pessoais

Embora as plataformas devam proteger a sua infraestrutura, os utilizadores devem adotar uma higiene de segurança proativa:

- Autenticação de Dois Fatores (2FA/MFA): A implementação de MFA (ex: TOTP, FIDO2) deve ser obrigatória, mitigando eficazmente o risco mesmo em caso de comprometimento da palavra-passe.

- Credenciais Únicas e Complexas: As palavras-passe devem ser exclusivas, geridas através de um gestor de passwords fidedigno e nunca reutilizadas em outros serviços.

- Vigilância contra Phishing e Engenharia Social: Os utilizadores devem manter extrema cautela perante comunicações inesperadas que solicitem dados de acesso ou detalhes financeiros. Plataformas fidedignas nunca solicitam palavras-passe através de canais não seguros.

-

Conclusão: A integridade do ecossistema de jogos online está diretamente ligada à segurança inviolável dos dados dos utilizadores. Uma abordagem proativa e multicamada, que combine a excelência técnica da plataforma com a devida diligência do utilizador, é essencial para manter a confiança e limitar o risco de violações de segurança catastróficas.